можно попробовать автоматизировать скриптом PS + chromedriver, но конечно это будет в разы медленней, по сути просто скриптом будут открываться сайты и собираться информация.

у меня в браузере не резет а зависание. возможно tls fingerprint влияет, можно сделать mitm через xray c utls chrome

У меня идея изначально была такая, насобирать айпишников на которые ломится мой кубитторрент, за те периоды когда хетзнер не работает с разбросом в 10 минут, с этой задачей я как нибудь уж справлюсь) а вот дальше по идее создать какой нибудь скриптик, которому кормишь лист этих айпишников, а он посылает на них нужный запрос и проверяет после этого хетзнер. Начал писать на шарпе (на чом уж умею извинитие) с помощью чата жпт подобную штуку, споткнулся сразу же, когда у меня в браузере написанно ресет, а скрпит мой считает что всё окей) взял курл, а курл тоже страничку загружает. А бразузер ресет пишет. Вот чёта не понимаю магия какая то, заголовки ли, кеш какой то или как так получается вообще

@0ka А вот у меня именно резет после скрипта, на 10 минуток

ну у меня получилось через xray mitm, utls даже не нужен чтобы блок был, но на всякий случай оставил его

конфиг: https://pastebin.com/raw/JWNSzNpy

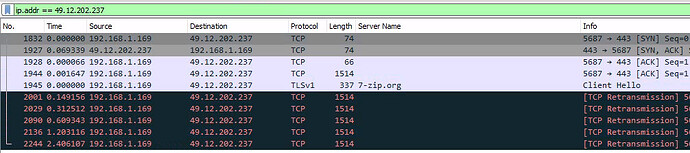

тест через

curl -vk -x socks5h://127.0.0.1:10801 https://7-zip.org

или

curl -vk --connect-to ::127.0.0.1:4431 https://7-zip.org

для детекта блока можно добавить “-m 5” чтобы curl выходил с ошибкой после 5 секунд ожидания

если нужно что-то другое а не 7-zip.org то нужно сменить домен и айпи в конфиге

как вариант

Спойлер

о как, спасибо, нашёл форк более активный и под винду есть сборка GitHub - lexiforest/curl-impersonate: An active fork of curl-impersonate with more versions and build targets. A series of patches that make curl requests look like Chrome, Firefox and Safari.

переделал один свой скриптик под этот curl за место хромдрайвера

@0ka @the-d-kid а при добавлении в zapret заблоченые таким образом сайты открываются или нет?

через него (без доп параметров) у меня нет доступа к 7-zip.org как и через хром, отлично пойдёт для проверки.

P.S. размер его client hello всего на 200байт больше чем стоковый от curl, оба помещаются в 1 пакет

--dpi-desync=fake --dpi-desync-ttl=6 --dpi-desync-fake-tls=0x00000000 помогает обойти блок, google_hello.bin вместо 0x00000000 не работает, подключение со sni otus.ru или stackoverflow.com без запрета на айпи хетзнера тоже не работает (зависает после client hello)

Тогда я совсем не вижу проблемы. Только так и не понял с какой целью это было сделано. Обкат системы умной фильтрации, которая обрубает конкретному мутному абоненту инет? (частично или полностью)

сейчас 100500 разных блокировок

причем провайдер // ТСПУ (регионы разные.) // магистральные провайдеры

и там целый зоопарк

IP / CIDR // SNI // TLS1.3 вообще / или конкретные вроде TLS_AES_128_GCM_SHA256 / ech // googlevideo // http3/quic // DoH/DoT // DHT

причем для одного “ресурса” могут сработать сразу несколько

причём чтобы не офтопить часто “сопутствующий” ущерб как когда то в “блокировкой” телеграма

CDN77 == tor? и не только snowflake

DHT == разный софт для “обхода” на основе p2p

а нередко просто “за компанию” ибо хостеров не так и много. больше всего конечно Cloudflare достается ![]()