Это очень вряд ли. Там главное стабильность. CentOS там какой-нибудь стоит, или что там сейчас вместо него наребрендили.

Вот теперь и у меня включен, и прям час назад ковырялись. Только на порту 6881, который ничего не слушает на тачке, и вообще INPUT по умолчанию весь сбрасывается

У меня тоже снимали блок, и опять включили.

Снова та же странная коробка: с net.ipv4.tcp_window_scaling=1 режет TCP на SYN, с net.ipv4.tcp_window_scaling=0 не режет и всё ходит. Сибирь, мобильный Билайн.

@naruto522ru @0x99 , я бы не обращал внимания. Очень маловероятно, что это РКН сканирует. Рандомные порты, TCP-флаги, меняющийся TTL. С вероятностью 99,9% это Internet background noise / Backscatter.

Можете логгировать подобный трафик со всего интернета, а не только из сетей РКН. Будет такая же картина. Выходит вашу VPS-ку весь мир сканирует?

Хорошо, допустим в этих случаях. Но прямо видел прямо с подсети ГРЦ с периодичностью 5± в сек. С не меняющим TCP-флагом SYN,которые подходит под описание “полуоткрытое сканирование”.

Такое списывать на шум… Ну не знаю.

Увидите еще раз - покажите.

При этом трафик на этот порт преимущественно и на VPS. Может ходили за торрентами через VPN и теперь к вам с левых source ломятся на тот же порт? Не может быть такого совпадения.

Я бывает отключаю VPN, а ко мне какое-то время долбится VPN сервер.

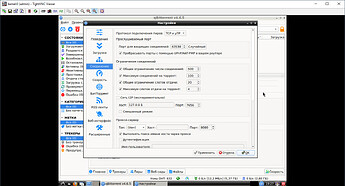

Так да на тот же. Да забыл, что как бы торренты и там есть на VPS просто там все это дело в контейнере, но порт там другой же не 31962 торрент клиент другой слушает. И там у меня нет никаких раздач просто открытый qb и все. Ну тупо из-за встроеного торрент-трекера в qb включенный. Крч см. скрин

И вот что странно и там и там source один и тот же и порты куда стучатся тоже те же самые. По логам это видно с двух серверов. Только вся разница один тут другой заграницей для VPN есстественно.

Хорошо обязательно.

А вот нашел старый кусок

Apr 14 01:15:27 nettop kernel: <IPT> ipset deny: RKN IN=ppp0 OUT= MAC= SRC=212.192.158.68 DST= LEN=44 TOS=0x00 PREC=0x00 TTL=251 ID=54321 PROTO=TCP SPT=34535 DPT=79 WINDOW=65535 RES=0x00 SYN URGP=0

Apr 14 01:17:54 nettop kernel: <IPT> ipset deny: RKN IN=ppp0 OUT= MAC= SRC=212.192.158.70 DST= LEN=44 TOS=0x00 PREC=0x00 TTL=251 ID=54321 PROTO=TCP SPT=44247 DPT=1 WINDOW=65535 RES=0x00 SYN URGP=0

Apr 14 01:18:03 nettop kernel: <IPT> ipset deny: RKN IN=ppp0 OUT= MAC= SRC=212.192.158.75 DST= LEN=44 TOS=0x00 PREC=0x00 TTL=251 ID=54321 PROTO=TCP SPT=36399 DPT=100 WINDOW=65535 RES=0x00 SYN URGP=0

Apr 14 01:19:06 nettop kernel: <IPT> ipset deny: RKN IN=ppp0 OUT= MAC= SRC=212.192.158.73 DST= LEN=44 TOS=0x00 PREC=0x00 TTL=251 ID=54321 PROTO=TCP SPT=41704 DPT=1352 WINDOW=65535 RES=0x00 SYN URGP=0

Apr 14 01:19:25 nettop kernel: <IPT> ipset deny: RKN IN=ppp0 OUT= MAC= SRC=212.192.158.74 DST= LEN=44 TOS=0x00 PREC=0x00 TTL=251 ID=54321 PROTO=TCP SPT=42451 DPT=5666 WINDOW=65535 RES=0x00 SYN URGP=0

Тут только hostname другой, а локация мой дом)

Вот я про это и говорил.

Судя по TTL 251 - это кто-то очень рядом. Всего 4 (255-251) хопа расстояние. Сделайте трассировку до 212.192.158.70.

У меня опять сняли блокировку как будто бы. IP не менялся ни локальный, ни глобальный.

Ну вообще-то 4 если не считать провайдерский шлюз.

Ну короче я верю, что они что там шуршат. Зачем это делают тоже хз. Видать бабки получат на модернизацию и будет у меня как последний кусок лога дискотека в логах хоть каждый день.

Это кстати не факт, что они там с ТСПУ этого не делают, а что в трассировке их не видно. Забанить практитески никак иначе сам себе чебурнет сделаешь. Как тогда в этом случае пирингом на раздачах заниматься и что-то качать.

Да, конкретно по этому случаю и IP-адресу точно можно сказать о сканировании при помощи этой утилиты: GitHub - zmap/zgrab2: Fast Go Application Scanner. Соседние адреса использовались под ту же самую задачу.

https://www.abuseipdb.com/check/212.192.158.74?page=3#report - смотрите report от 2024-04-11 16:11:44 (кстати, как у вас, в апреле), там раскрыт User-Agent.

Главное не путать реальные сканы и тупой шум.

Ну отрицать случайный шум тоже не нужно, но вот из забавного

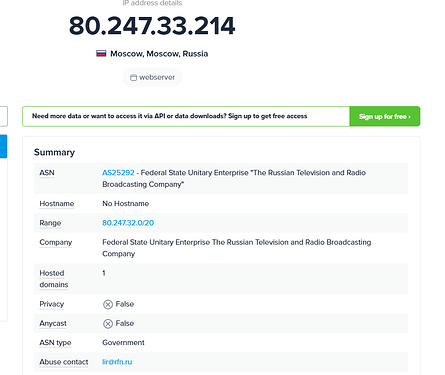

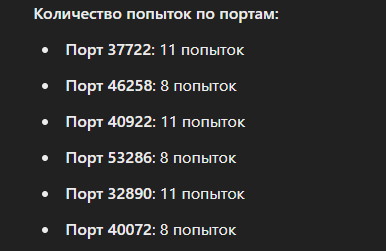

В логах появился этот IP 80.247.33.214, src port всегда 443, dst port всегда разный, но кол-во пакетов на каждый порт имеет странную особенность. ttl в моем случае 54, меняется только dst port.

Но может быть это все параноидальные бредни))

Так значит по сути доменная маршрутизация все закат ее отправлять можно? Ну если все адреса хостинга “трогают”.

А сегодня у меня все работает. Отвалилось примерно в 18:30 и потом заработало.

Как альтернативу timeweb рассматриваю, надеюсь не дойдет до перезда.

Вот свежачки из моих журналов FW

212.192.158.164

212.192.158.169

212.192.158.173

212.192.158.176

212.192.158.68

212.192.158.71

212.192.158.76

77.37.134.97

78.108.197.186

И всё ещё не отвалилось с этого момента. Неужели совсем отлегло?

(а на этом форуме есть какое-то ограничение по времени на редактирование постов?)

примерно неделя, вроде как