Мы же сначала решили на прямую подключиться, без Gcore.

А, ну да

В двух словах, о чём ошибка то?

Я тут могу сделать только грубое предположение, что при firstLen = 0, данных, как таковых, не долетает до xray, что странно.

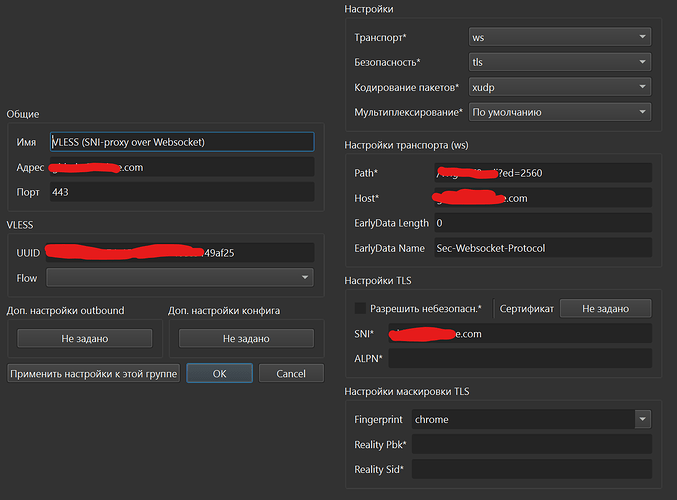

nginx мы проверили, скрин nekoray тоже был.

На всякий случай неплохо было бы взглянуть на конфиг xray, хотя я сомневаюсь, что в нем дело.

Эксперимента ради можешь попробовать соединиться с клиента голого xray, чтобы точно никакие косяки настроек neko не были проблемой. Вот пример конфига:

{

"log": {

"loglevel": "info"

},

"dns": {

"servers": [

"https://1.1.1.1/dns-query"

],

"queryStrategy": "UseIPv4"

},

"routing":

{

"domainStrategy": "IPIfNonMatch",

"domainMatcher": "hybrid",

"rules": [

{

"type": "field",

"protocol": ["bittorrent"],

"outboundTag": "direct"

},

{

"type": "field",

"domain": ["geosite:category-ads-all"],

"outboundTag": "block"

},

{

"type": "field",

"domain": [

"geosite:category-gov-ru",

"domain:ru",

"domain:by",

"domain:su",

"domain:xn--p1ai", // рф

"domain:xn--80aswg", // сайт

"domain:xn--c1avg", // онлайн

"domain:xn--80asehdb", // москва

"domain:xn--90ais" // бел

],

"outboundTag": "direct"

},

{

"type": "field",

"ip": [

"geoip:ru",

"geoip:private",

"geoip:by"

],

"outboundTag": "direct"

}

]

},

"inbounds": [

{

"listen": "127.0.0.1",

"port": 2080,

"protocol": "socks",

"settings": {

"udp": true

},

"sniffing": {

"enabled": true,

"destOverride": [

"http",

"tls"

]

}

}

],

"outbounds": [

{

"protocol": "vless",

"settings": {

"vnext": [

{

"address": "адрес",

"port": 443,

"users": [

{

"id": "ид",

"encryption": "none"

}

]

}

]

},

"streamSettings": {

"network": "ws",

"security": "tls",

"wsSettings": {

"path": "/путь?ed=2048"

},

"tlsSettings": {

"allowInsecure": false,

"serverName": "домен",

"fingerprint": "firefox"

}

},

"tag": "proxy"

},

{

"protocol": "freedom",

"tag": "direct"

},

{

"protocol": "blackhole",

"tag": "block"

}

]

}

соответственно, в конфие нужно сделать четыре замены - адрес, путь и домен и ид, они там подписаны по-русски.

Пусть тебя не смущает роутинг, он чисто для проверки работоспособностине помешает.

Запускать xray -c conf_name.json

Также, как и neko, откроет socks прокси на порту 2080.