Здравствуйте! Появилось желание организовать себе устойчивый свободный доступ в интернет и зашифровать сетевую активность от ISP и обойти шейпинг трафика для мобильных устройств. Я изучил способы реализации этой задачи и окончательно запутался в их многообразии, совместимости друг с другом и результатах использования конкретного подхода. Я опишу планируемый use case и изложу возникшие вопросы. Пожалуйста, помогите в этом разобраться и сделать информированный выбор.

Use case

Сразу скажу, что мои знания на уровне эникейщика, а также с linux и сетями плотного знакомства не имел, только постигаю азы. Прошу указывать на ошибки в моем понимании, буду заполнять пробелы.

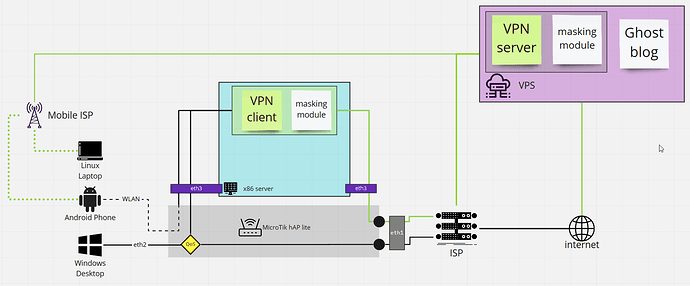

Изначальный план: трафик от домашних устройств идет на роутер, там выборочно перенаправляется на домашний «сервер» (2 x 2.1 GHz / 3GB RAM), на котором шифруется и отправляется на VPS, откуда идет в интернет.

Инструментарий – что выбрать?

1) VPN-only

Первое, что пришло в голову – просто поднять свой VPN на забугорном VPS. Однако, чем больше я читал разных материалов о работе VPN в этой замечательной стране, тем менее устойчивым мне этот способ казался. Как я понял, VPN-трафик легко определяется, а следовательно - замедляется или блокируется. Однако из плюсов, что в VPN-туннель можно завернуть вообще всё и провайдер не увидит ничего роме факта использования VPN.

Обратил внимание на несколько протоколов, а именно:

-

WireGuard – высокая скорость, относительно простая настройка, есть клиенты на нужные платформы. Однако, как я понял, использование WG видно провайдеру и замаскировать его можно только через танцы с бубном (об этом ниже).

-

SoftEther – быстрее и проще в настройке чем древний OpenVPN, есть свой протокол (SoftEther VPN), который маскируется под https трафик. Но – протокол SoftEther VPN не поддерживается на android, а также встречал инфу, что с сервера без спроса улетают пакеты в японию и/или китай.

-

Outline VPN – плюсы: настройка в несколько кликов, GUI, приложения на все платформы.

2) Wireguard VPN + obfuscation

Как я понял, чтобы избежать обнаружения использования WG, его можно пустить через прокси с обфускацией, будь то SS/v2ray (предварительно завернув в TCP с помощью udp2raw) или без TCP через xray. Но сомневаюсь, что такое можно реализовать для подключения клиента на android, плюс WG от этого должен значительно потерять в скорости. И даже если в теории получится все это настроить, то имеет ли смысл подобный конфиг?

3) Proxy

Следующей мыслью было развернуть прокси-сервер, но к этому подходу у меня осталось несколько вопросов:

- Что видит провайдер?

Встречал противоречивую информацию про шифрование трафика внутри proxy. - Как быть с DNS? Они ведь пойдут через провайдера?

Меня беспокоит, что одна страна заговорила о борьбе с DoH и DoT. (Когда про это вышли новости, у меня отвалился рутрекер, который до этого спокойно открывался со включенным DoH в Firefox, сейчас не помогла даже установка Simple DNSCrypt) - Если через VPN в туннель заворачивается весь трафик, то что может отвалиться при использовании прокси в system-wide режиме?

3.1) ShadowSocks (далее SS)

Просто настраивается и есть много гайдов, быстро работает. Однако во многих источниках читал, что SS морально устарел, обнаруживается и блокируется (в этой стране вроде бы нет, но готовлюсь к худшему).

3.2) xray / v2ray

Как я понял, xray это форк v2ray, который лучше в некоторых аспектах: а именно полная поддержка UDP, более быстрая работа и использование протокола XTLS. Однако документация вся на китайском, а в гайдах по настройке все просто отправляют на скрипты автоматизации с гитхаба (которые тоже на китайском).

3.3) Trojan GFW

Образец с самой внятной документацией на английском, с виду кажется простым в настройке, просто реализуется перенаправление на блог для неавторизованных подключений (защита от активного пробинга)

И немного оффтопный вопрос: лучше выбирать зарубежных (юридически) хостеров VPS или можно обойтись российскими с серверами в нидерландах/швейцарии?

Спасибо, что дочитали до конца! Буду признателен за конструктивные ответы и ссылки на материалы для ознакомления по теме (англ/рус).