Нууу, удалённая настройка роутера всегда к дальней дороге)

А днс и в случае с овпн ставились по умолчанию с удалённого сервера, провайдерские удалялись. А маршруты вроде как микрот и сам грузит с сервера, ну с овпн точно.

В WireGuard нет возможности в Mikrotik выбрать режим эксклюзив. От этого и проблемы. А так настройки идентична OpenVPN касаемо nat в firewall

Я и не выбирал этот режим при подключении с микрота. Вырубил провайдерские ДНС и всё. Овпн сам подставляет нужный. А если разрвы связи то вертает провайдерские.

После того как вырубил

добавь их вручную таким образом.

Далее настрой в firewall nat на интерфейс WG и будет работать. Но если упадет WG пропадет и инет к сожалению.

Придется вручную бежать менять днс. Как найду почему утекает днс при использовании конфигурации схожей с кинетиком тогда закину инструкцию для микротов. Я свой микрот продал год назад, и устройства для тестов увы нету, а работа в нем рутиная чтобы еще и не закольцевать все это добро…

Хотел бы инструкцию поподробнее по Keenetic, а то он OpenVPN еле тянет, даже 1011.

Что за телеграм канал такой?

В двух словах:

- Файл что ниже routekeenetic.txt импортировать в кинетик в раздел маршруты.

- В файле конфига для клиента WG:

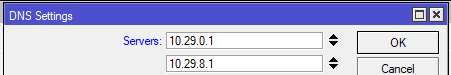

DNS = 10.29.0.1,10.29.8.1

AllowedIPs = 10.29.0.0/16,10.30.0.0/15,8.8.8.8/32,8.8.4.4/32

Поставить такую конфигурацию. - Импортировать файл конфигурации WG в Keenetic.

- Зайти в настройки провайдера прописать днс 8.8.8.8 8.8.4.4

Днс можно изменить на тот который нужен как в файле routekeenetic.txt

Так и в секции AllowedIPs. И логично указать обязательно те днс которые вы измените в провайдерском подключении. Ну либо ввести туда днс провайдера.

P.S. если днс провайдера 10. или 192. и тд и тп работать не будет.

routekeenetic.txt (148 байтов)

Иссправил файл с маршрутами, не увидел сразу что я маску не поменял.

А можно и мне написать? )))

Ник такой же как и тут )

Выше отправил инструкцию пользуйте) Максимально просто настроено на гугл днс, можете поменять на свои как в файле route так и в AllowedIPs.

Спасибо , интернет фильтр я так понимаю тушить полностью ? Удобно выбирать кому давать антизапрет, кому нет .

Если пользуешь интернет фильтр просто поменяй гугл днс на днс которые у тебя указаны в интернет фильтр и тушить ниче не нужно. А провайдерские днсы тогда не трогай

Для гуманитариев инструкция чуть не понятная )

Хотелось бы по возможности чуть более по шагам для первого раза )

С WG нет возможности выбирать для каждого клиента подключение, как с OpenVPN, WG сразу всем раздает, даже если приоритет выбрать подключений

Использую интернет-фильтры, поменял в vpn-client1.conf после строчки Endpoint = x.x.x.x:51080

DNS = 10.29.0.1,10.29.8.1

AllowedIPs = 10.29.0.0/16,10.30.0.0/15,77.88.8.8/32,9.9.9.10/32

в файле routekeenetic.txt тоже

route ADD 10.30.0.0 MASK 255.254.0.0 10.29.0.1

route ADD 77.88.8.8 MASK 255.255.255.255 10.29.0.1

route ADD 9.9.9.10 MASK 255.255.255.255 10.29.0.1

не заводится (

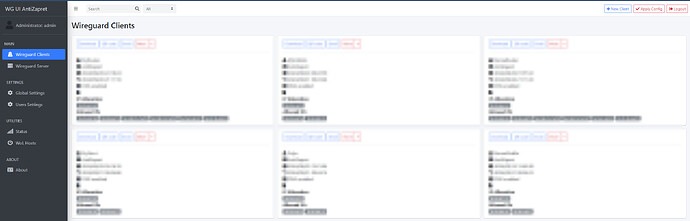

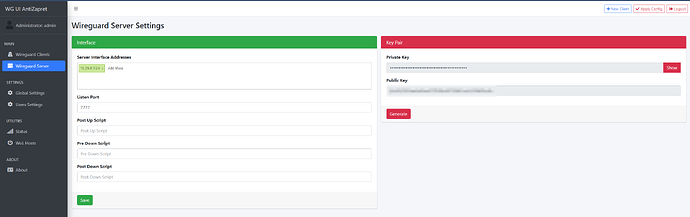

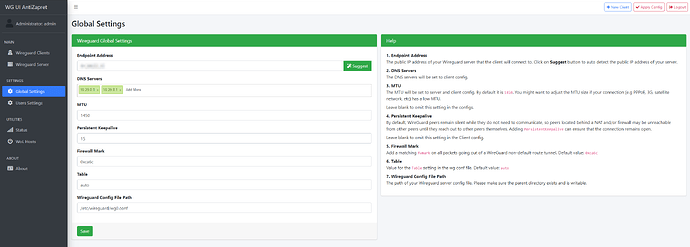

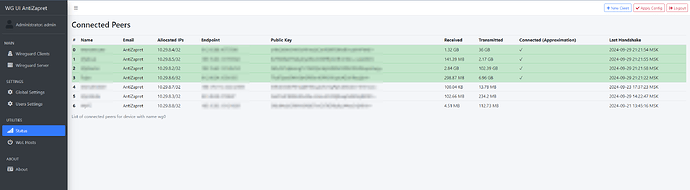

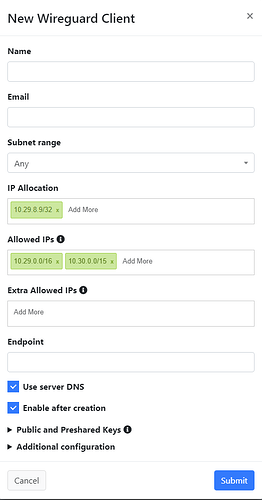

Для WG 1 конфиг на 1 клиента. Я для удобства собрал себе wireguard-ui под AntiZapret и юзаю его. Выглядит примерно вот так:

Последним скрином добавляется конфигурация уже с нужными Alloweds конфигами и тд и тп.

Сделал даже под амнезию, но мне пока что не понравилось как это работает идею забросил на неопределенный срок.

В целом можно взять готовое решение wireguard-ui на странице разработчика, и просто менять конфигурацию для клиента каждый раз когда это нужно, в моем случае просто это уже автоматизирована и конфиг создается буквально пару кликов мышки.

Что выдает DNS Leak Test - BrowserLeaks

Возможно у тебя указаны еще дополнительные dns либо ты используешь Интернет Фильтр.

Да идея супер, да и с панелью, чтобы не подключаться каждый раз к консоли. Жаль будет, если заблочат протоколы WG и ovpn ![]()

Ну все залочить не смогут обойти явно можно будет все эти ограничения)

Из практики даже в китае есть глобальный интернет и ютуб можно смотреть)

Да, есть всякие Vless, X-ray протоколы, можно вообще 2-е туннелирование сделать, НО это все пинг, скорость, затратные ресурсы сервера на шифрование трафика и маскировку

Всё верно, использую интернет-фильтры, но я указал в conf файле и в маршрутах именно те dns что и в фильтрах, dnsleaktest показывает вот (

141.8.180.32 safedns-s2-32.yandex.net.

141.8.180.63 safedns-s2-63.yandex.net.

5.255.252.213 safedns-k1-213.yandex.net.

5.45.234.199 safedns-s1-199.yandex.net.

93.158.164.95 safedns-v2-95.yandex.net.