Вопрос к ValdikSS.

Хочу сделать генератор случайных значений, прошу объяснить принцип формирования такой последовательности байтов.

Пример из батника, что менять генератором и важна ли длина последовательности?

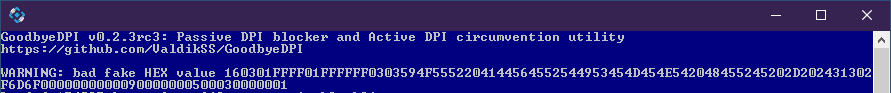

–fake-from-hex 160301FFFF01FFFFFF0303594F5552204144564552544953454D454E542048455245202D202431302F6D6F000000000009000000050003000000

Это просто минимальный ClientHello с одним пустым extension — SNI. Тут ничего не сгенерировано.

Спасибо за ответ.

Честно говоря, ничего не прояснилось. Я думал, что надо периодически менять на новую последовательность байтов, для рандомизации так сказать, чтобы оборудование провайдера не могло понять закономерность. Вобщем не понял я ничего и как сделать генератор хз.

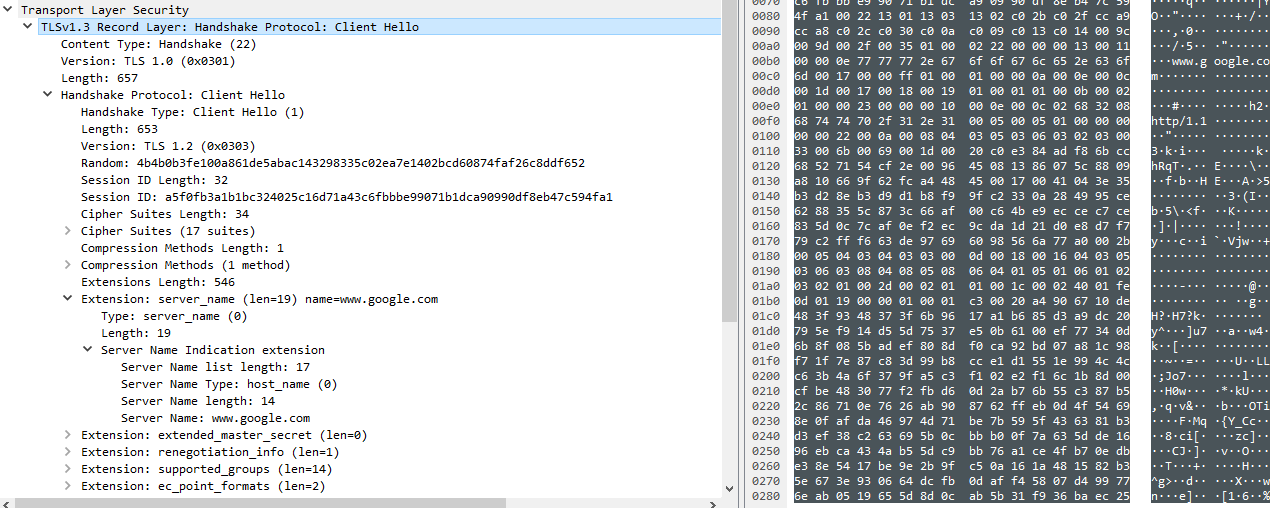

Chatgpt → Generate tls 1.2 client hello packet with sni vk.com byte array

160303005c0100005803035eab35644c7bf4550479c819e05b346d0088f91f1ef5ca2b8907592c3800002a00330032003c0039003a0100003500000500000a000a010200000d0020001e0601060305010503040104030301030302010203003300260024050005010000000000000000000011000f00000c766b2e636f6d

Зато тут рекламное место за 10 баксов в месяц ![]()

Спасибо, отличная идея. Нагенерировал некоторый список.

Нет, чат гпт фигню генерит, гудбай пишет неверное HEX значение. Блин, как сгенерировать правильно?

Сам себе отвечу: длина строки 116 байт, больше - ошибка.

Хеллоу в хендшейке может быть до 16к, но автор софта решил ограничить, видимо.

такие короткие пакеты несвойственны для браузера, и скорее всего их будет блочить dpi

нужно собирать полноценный пакет с сессионными ключами, паддингом, ALPN и тд

С треда на руборде

Какая ошибка?

Уверены что там четное количество символов в строке? Или что чатжыпити не подсунул символ за пределами шестнадцетиричной системы.

Похоже на то. Вечером заморочусь еще раз с генерацией.

тратить ресурсы дпи на проверку 100500 условий похожести трафика на пакеты от браузера никто не будет. могут начать ловить по длине пакета или по фингерпринту. но фингерпринт уже сейчас в хроме рандомный, а длину пакета можно добить паддингом. короче говоря, ркн нет особого смысла пытаться переиграть любителей подделки пакетов, их слишком мало. проще забанить по IP, тем более что адреса ggc известны и неизменны

И тут РКН этого делать не будет. На серверах ggc кроме Ютуба висят все сервисы, от почты до гуглплея. Поэтому их бан будет иметь катастрофические последствия.

Вобщем чат гпт слегка косячил с длиной, собрал в лаунчер 8.7 пак из семи штук, рандомно выбирается при каждом запуске обхода блокировок.

Не знаю, оправдана ли такая рандомизация, но посчитал что лишним не будет. 100500 запросов от юзеров гудбая с батниками со всей страны с одинаковым хексом как-то не очень, мне кажется оборудование ркн быстро увидит эту особенность. Хотя может я и ошибаюсь.

Ну так сделайте фейк пакет c vk.xom который будет 100% совпадать с пакетом от chrome (если это возможно), ркн точно не будут блокировать его, даже если будет 100500 запросов, в обеих случаях они скорее пофиксят вообще все фейки