Добрый день. Хотел узнать. Как подобрать стратегию… Для Приложение Viber

Можно более конкретнее пожалуйста? Android или IOS либо вообще web версия? Какой клиент используйте? Нужно напрямую через ip vps или через warp? не заметил что тема в “zapret”, извиняюсь

Android Windows. Хотел через запрет. Обойти. Не получается

Не проще купить Proxy чисто для вайбера? Не факт что viber по DPI заблокан.

viber блочится по имени, а не “замедляется”, как в случае с ютубом. Поэтому только прокси, запрет не прокатит. Я настраивал прокси в дыре, т.е. днр и там не проходит чисто настройка по маске viber.com … у вайбера куча других сервисов, которые ркн уже блочит или пытается… тут и сервера амазона, которые использует вайбер и свои адреса rakuten и хрен пойми что еще они юзают в связке… Я пытался их вычленить и заставить работать вайбер в дыре, но пока не вышло. Проще отправить девайс полностью в впн и тогда вайбер работает норм…

Если по имени то может Zapret+Замена в Hosts спасет?

Вот подсети вайбера, в приложении всё работает, на винде не знаю

https://raw.githubusercontent.com/routir/unblock/refs/heads/main/services/viber.yaml

Можно попробовать ещё в прокси направить amazonaws.com

При попытке настроить пропуск через впн на роутере всех мыслимых доменных имен и связанных с вайбером регулярных выражений, вайбер через раз срабатывает на виндовс и по загадочной причине вообще не хочет коннектится на андроиде.

Что вы несёте за бред? Не понимаете - не говорите ничего. Зачем людей в заблуждение заводить?

Утилиты против DPI (в т. ч. и zapret) как раз таки помогают обходить блокировки и замедления (если блокировка по домену, то zapret попробовать помочь сможет). Должно сработать практически всегда, кроме некоторых случаев (читайте README, даже описана базовая работа DPI, ну а если хотите поподробнее - читайте посты на форуме (в т. ч. и старые).

Если я правильно понял, то вы настраивали Vless и маскировали под viber.com. Это нормальное поведение, ТСПУ видит Client Hello к “viber.com” и обрубает соединение.

Для топикстартера: если заморачиваться не хотите, то AmneziaWG+Cloudflare WARP

Утилиты против dpi+hosts используют, например, в случае с Instagram и Twitter (когда кроме блокировки по домену добавили блокировку IP)

попробуй это

start "zapret: all" /min "%~dp0winws.exe" ^

--wf-tcp=80,443 --wf-udp=443,50000-51000 ^

--filter-tcp=80 --dpi-desync=fake,split2 --dpi-desync-autottl=2 --dpi-desync-fooling=badseq --dpi-desync-split-pos=1 --new ^

--filter-tcp=443 --dpi-desync=fake,disorder2 --dpi-desync-ttl=1 --dpi-desync-fooling=badseq --dpi-desync-split-pos=1 --new ^

--filter-udp=443 --dpi-desync=fake,split2 --dpi-desync-ttl=1 --dpi-desync-repeats=4 --dpi-desync-split-pos=1 --new ^

--filter-udp=50000-51000 --dpi-desync=fake --dpi-desync-repeats=2 --dpi-desync-any-protocol --dpi-desync-cutoff=n4

Походу в Вайбере заблокировали по IP. . Запрет не помогает. Сайт работает.А вот приложение не подключается. Пишет. Нет интернета Каждый раз пытается подключиться

Да вполне возможно. Тогда только искать решение на основе внп

Подсети вайбера обновил вчера

https://raw.githubusercontent.com/routir/unblock/refs/heads/main/services/viber-ip-de.lst

Также в обход добавлять

Лучше через евро ВПН, т.к. основной пул в Германии.

P.S. на винде тоже работает, но тут всё индивидуально.

настроил с подсетями и все заработало через прокси, в т.ч. на винде ))

а для телеграмма у вас есть такой списочек?)

А у этих подсетей. Есть доменный. Откуда они вообще берутся

Нет, к сожалению.

Ручная работа.

Маски подсетей местами избыточны - это сделано, потому что айпишки часто меняются, но сидят в определённых диапазонах, и такая схема работает стабильно с начала года.

для телеги я нашел вот:

https://core.telegram.org/resources/cidr.txt

Офтоп конечно, но после его блока оттуда народ ещё не убежал в ту же “Телегу” или ещё куда? Или только спамеры?

И там полей для прокси в проге ещё не накодили?

По поводу вайбера. Долго ковырялся с ним пару месяцев назад. Достаточно проблемное приложение в плане обхода.

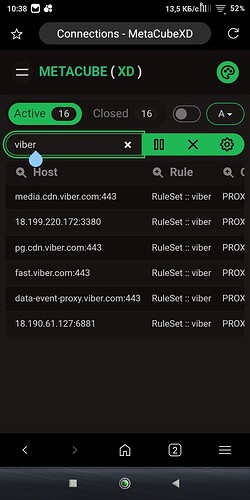

Вайбер поблочен и по протоколу, и по некоторым IP, и по некоторым доменам (viber.com).

Насколько я понял из мониторинга работы, настольный вайбер ломится по стандартным портам из списка 443,4244,5242,5243,7985,9785. Если по ним достучаться не удаётся, он начинает попытки установить соединения вообще со случайных портов, чем очень сильно вносит путаницу в происходящее. Если же ему удаётся хоть как-то зацепиться куда-то по стандартным портам - то он их и использует.

У меня сработало примерно такое (50000 - для дискорда бонусом):

--filter-tcp=443,4244,5242,5243,7985,9785,50000-50100

--dpi-desync=fake,multisplit...

--dpi-desync-any-protocol=1

....

--new

--filter-udp=80,443,4244,5242,5243,7985,9785 --dpi-desync=fake

--dpi-desync-any-protocol=1

--dpi-desync-cutoff=n5

...

Я использую список исключений, т.е. по-умолчанию у меня zapret применяется ко всем хостам.

В таком варианте вайберу полегчало, но он всё равно иногда теряет соединение. Связано это с тем, что часть IP серверов вайбера поблочена, и при попытке соединения с ними - он обламывается. Когда находит незаблоченный - соединяется. Откуда он берёт список адресов - я не знаю. Возможно он зашит в клиенте где-то.

В целом этого хватило, чтобы звонки и мессаги более-менее проходили, хотя иногда и с задержкой.

Мобильная версия тоже работает через вайфай, ходить ей через мобильную сеть я пока запретил (потому что мобильный вайбер пытается одновременно использовать и вайфай и мобильный интернет и вообще не понятно что происходит).

Для лучшего результата нужно проксировать.

Есть наблюдение, что в последние недели блокировку вайбера несколько ослабили, возможно убрали блок по IP, или сам вайбер что-то допилил и отказался от заблоченного диапазона, но он стал работать существенно лучше.

cutoff нужен и для tcp. если, конечно, не используется connbytes ограничитель на linux

на 443 он лезет по нестандартному протоколу, не TLS ?

если по TLS, то лучше разнести 443 и остальное