В данном случае VLESS непричем (это, в целом, хорошая новость) — его пока цензор детектировать не умеет, несмотря на слухи об этом. Речь о всем TCP (кроме SSH/SFTP и кое где RDP) и иногда UDP. Соотв., это применимо и к “сайтам” тоже, да — посколько они работают по HTTP(S), которые работает поверх TCP.

Значит не научились детектить и блокировать VLESS, это хорошо. Пугает, конечно, что цензор не считается с сопутствующим ущербом. Во время масштабных блокировок, без Reality интернет был практически бесполезен - работать было невозможно.

Всё так ;(

ЦФО мобильный (Билайн, Теле2) были описанные проблемы сегодня с утра. До 10:00 прям жёстко, после 10:00 часть сайтов за CF отпустило, но не все. Под раздачу, судя по всему, также попал хостер https://www.racknerd.com/

На проводе (дом ру) проблем нет и не было.

Ситуация тревожная.

можно примеры ? а то их (racknerd.com) сайт за CloudFlare ![]()

Не могу подтвердить. У меня в ЦФО на мобильном Билайн - без изменений.

Подверждаю, сайт не открылся без костылей. Мегафон, Москва. А хостер у него HostPapa, который раньше вроде нигде не мелькал. Если уже и за мелких зарубежных хостеров взялись, то теперь понятно почему уже 2 часа не могу подключить Антизапрет на планшете.

hostpapa не мелкий хостер. IPшник у https://maidirentals.com/ от https://www.colocrossing.com, который hostpapa купил в 2023, а racknerd у них (у colocrossing) всю жизнь арендовал и продолжает арендовать IP, как и многие другие хостеры.

при этом Looking Glass любого DC открываются без проблем.

Выскажу предположение что может быть уже банят весь диапазон 23.0.0.0/8

Тк в начале диапазона есть подсети Akamai

предположение неверное

https://purplete.ch (107.172.128.0/21) HostPapa / racknerd не открывается

https://doctor123.org (23.94.101.0/24) HostPapa / racknerd а этот открывается

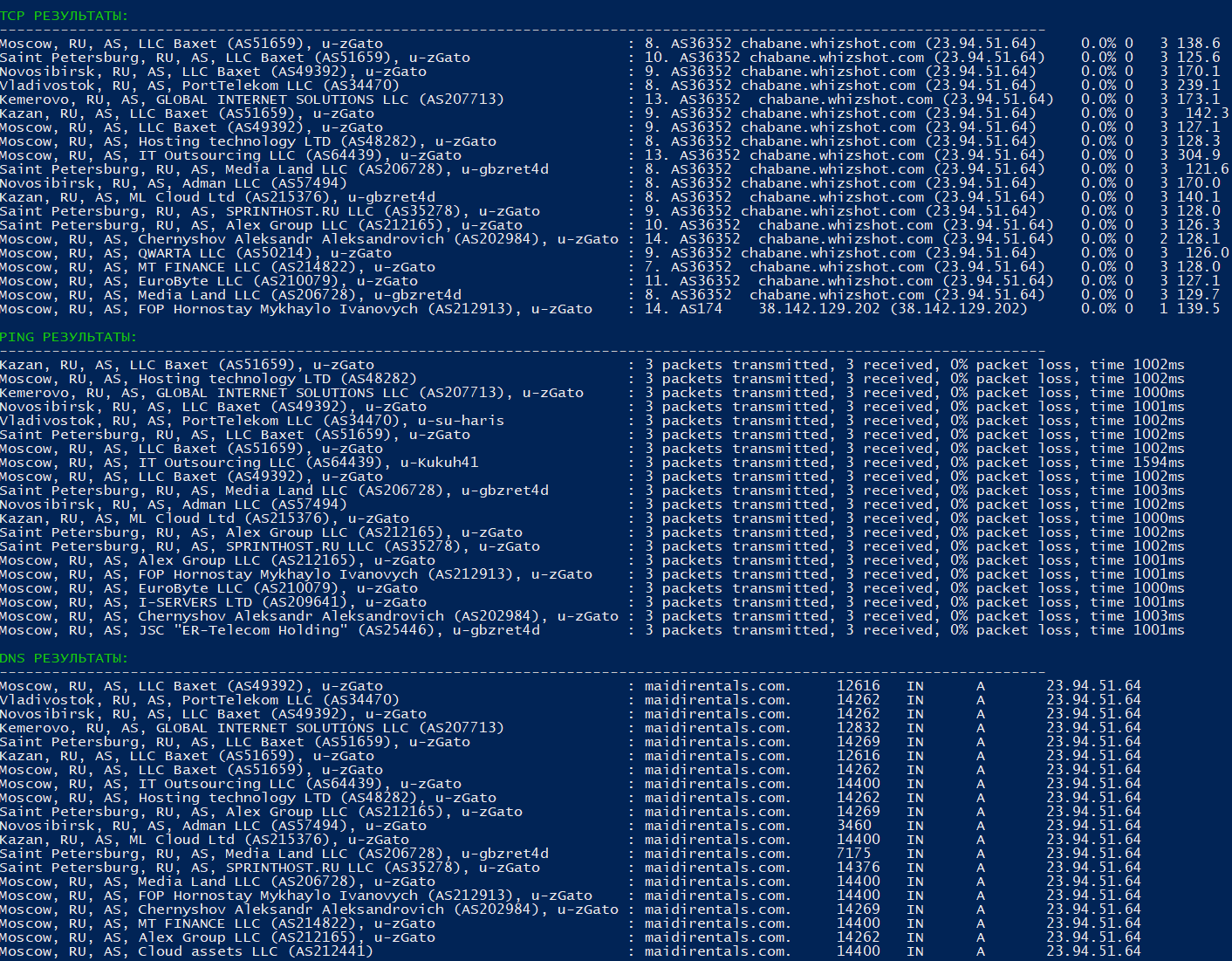

Мельком пробежался по AS36352 (AS36352 HostPapa details - IPinfo.io) которая HostPapa принадлежит, не один сайт из найденных (кроме “доктора” что выше) не открылся (на мобильном) из разных IP-диапазонов. Так что не только racknerd досталось, а ведь в ней 1 млн адресов.

https://meadowpace.com , https://www.elitebrokersrd.com , https://8news.cc , https://www.aocistanbul.org

мобильный билайн.

блокировка с 16кб в сторону cf по прежнему имеется. однако поубирали множество сайтов из блока префаером, сайт cf, капчи итд.

весь трафик по-прежнему проверяется на модификации.

через zapret получилось подключиться к варп как с tcp так и c udp, непонятно правда зачем они задушили дискорд (блокируется очень душно)

sni из белых списков непонятно по какой логике добавляются. как будто рандомно (видимо по заявкам, да еще и вручную) причем sni могут впринципе не относиться к cf

Можете пояснить про модификации трафика? Какого рода модификации, как это можно протестировать и обойти?

обычно блокировки принимают вид : разрешено все, что не запрещено

в данном случае : запрещено все, что не разрешено.

я модифицировал трафик через zapret. (хотя есть и другие программы для этого) если у вас по нему вопросы, то советую изучить readme

https://github.com/bol-van/zapret

блокировка с 16кб в сторону cf по прежнему имеется. однако поубирали множество сайтов из блока префаером, сайт cf, капчи итд

Можно сказать, что вам повезло. На моём мобильном Мегафоне всё только прогрессирует. С понедельника стали отваливаться картинки в любимой читалке манги, а ещё с концами перестал работать Антизапрет на OpenVPN. Заметил, что ещё пара сайтов в закладках перестала работать, но возможно, что ещё с прошлой недели. Все старые блокировки на месте.

Билайн Урал (и ethernet и мобильный). С 09.06.2025 лежит почти весь Cloudflare, Hetzner, OVH, Amazon (Cloudfront), Datacamp Limited, некоторые диапазоны Akamai и возможно что-то еще (подсети для тестов взяты с ipinfo-io).

Если сильно постараться то запрет помогает, но при запуске торрентов (DHT) возникает более жесткий блок почти по всем этим же адресам на 10 мин, как в соседней теме. Добавил подсети GLOBALTELEHOST и SCALEWAY в reject на исходящий трафик UDP, не помогло, возможно триггер шире.

Подобная тема тестировалась ещё в начале апреля, тогда попала под раздачу подсеть рандомного турецкого хостинга. С тех пор эта блокировка так и продолжает затрагивать рандомные подсети, как вот недавно было с HostPapa, которую с позавчера, кстати, отпустило. Зато теперь проблемы с M247 ![]()

моб мегафон сз, блок после 16кб на maidirentals.com все еще действует

у меня в последнее время отваливается ip.me дело не в сайте а в хостере (по whois заметил еще пару случайных сайтов с такими же симптомами), и похоже сейчас идет аттака на cdnext на уровне tcp, но только блок идет по sni (не по ip), а триггер по syn пакету (!)

SNI BLOCK

$ curl -4 https://ip.me

- Trying 212.102.35.236:443…

- Connected to ip.me (212.102.35.236) port 443 (#0)

- ALPN, offering h2

- ALPN, offering http/1.1

- successfully set certificate verify locations:

- CAfile: /etc/ssl/certs/ca-certificates.crt

- CApath: /etc/ssl/certs

- TLSv1.3 (OUT), TLS handshake, Client hello (1):

- Operation timed out after 30001 milliseconds with 0 out of 0 bytes received

- Closing connection 0

curl: (28) Operation timed out after 30001 milliseconds with 0 out of 0 bytes received

TCP SYN IP TRIGGER

$ curl -4 --connect-to ::212.102.35.236:443 https://example.com

- Connecting to hostname: 212.102.35.236

- Connecting to port: 443

- Trying 212.102.35.236:443…

- Connected to 212.102.35.236 (212.102.35.236) port 443 (#0)

- ALPN, offering h2

- ALPN, offering http/1.1

- successfully set certificate verify locations:

- CAfile: /etc/ssl/certs/ca-certificates.crt

- CApath: /etc/ssl/certs

- TLSv1.3 (OUT), TLS handshake, Client hello (1):

- Operation timed out after 30001 milliseconds with 0 out of 0 bytes received

- Closing connection 0

curl: (28) Operation timed out after 30001 milliseconds with 0 out of 0 bytes received

zapret не нашел ни одной рабочей стратегии в blockcheck. пробую варианты в нулевой фазе, смотрю wireshark и весь интернет начинает работать со всякими syndata да wssize (в том числе сложный для пробива ggc по tls 1.2), а гнусный ip.me виснет на syn пакете если применять syndata payload

что это? и у кого-то такое было? и как это отличается от блока по ip, пока ни чем не пробивается как если бы блок был по ip. такого еще не было. если такое и было то обычно просто блок по ip, но не как не блок по sni с триггером на tcp payload