Если у вас прошивка версии 3.8 или новее

-

Должны быть установлены компоненты «Фильтрация контента и блокировка рекламы при помощи облачных сервисов» и «Прокси-сервер DNS-over-HTTPS». Если у вас оригинальный роутер Keenetic, то установите эти компоненты, если не оригинальный, то все компоненты уже установлены.

-

В разделе «Интернет-фильтр» на вкладке «Настройка DNS» в «Системный» профиль добавить серверы

Тип сервера DNS: DNS-over-HTTPS

URL сервера DNS: https://common.dot.dns.yandex.net/dns-query

Домен: v.31337.lol

Тип сервера DNS: DNS-over-HTTPS

URL сервера DNS: https://dns.google/dns-query

Домен: v.31337.lol

Вы можете использовать другие публичные DNS, главное, чтобы это были серверы DNS-over-HTTPS.

- В том же разделе («Интернет-фильтр» на вкладке «Настройка DNS») в «Системном» отключить получение адресов от провайдера и добавить серверы

Тип сервера DNS: По умолчанию

Адрес сервера DNS: 195.208.4.1

Тип сервера DNS: По умолчанию

Адрес сервера DNS: 1.1.1.1

Вы можете использовать другие публичные серверы, главное, чтобы соблюдались условия:

- это должны быть классические IPv4 DNS-серверы, никаких IPv6/DoH/DoT

- эти серверы не должны пересекаться с теми, которые используются на предыдущем шаге (например, если вы использовали сервер

dns.google, то тут нельзя использовать сервер8.8.8.8, т. к. это один и тот же сервер)

Внимание: если у вас прошивка 3.9 и новее желательно отключить «Транзит запросов» для «Системного» профиля.

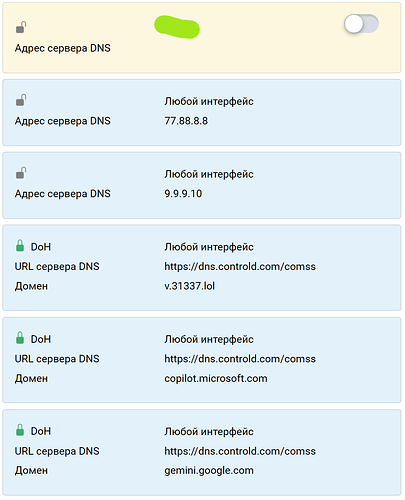

- В разделе «Интернет-фильтр» на вкладке «Настройка DNS» создать профиль «AntiZapret» и добавить в него серверы

Тип сервера DNS: По умолчанию

Адрес сервера DNS: 62.76.62.76

Тип сервера DNS: По умолчанию

Адрес сервера DNS: 9.9.9.10

Нажать «Сохранить», чтобы рядом с именем профилей пропала звёздочка.

Вы можете использовать в профиле «AntiZapret» другие публичные серверы (вместо 62.76.62.76 и 9.9.9.10, как в примере), главное, чтобы соблюдались условия:

- это должны быть классические IPv4 DNS-серверы, никаких IPv6/DoH/DoT

- эти серверы не должны пересекаться с теми, которые использовались на предыдущих шагах (например, если вы использовали сервер

dns.googleна первом шаге, то тут нельзя использовать сервер8.8.8.8, т. к. это один и тот же сервер)

Внимание: если у вас прошивка 3.9 и новее желательно отключить «Транзит запросов» для только что созданного профиля «AntiZapret».

-

В разделе «Интернет-фильтры» на вкладке «Контентный фильтр» выбрать режим фильтрации «Публичные DNS-резолверы и настраиваемые профили». Ниже в разделе «Профили контентной фильтрации по умолчанию» для всех сетей (домашняя, гостевая) выбрать из выпадающего списка профиль «AntiZapret» (он в самом низу выпадающего списка).

-

В разделе «Другие подключения» создать OpenVPN-подключение с именем «AntiZapret». Включить настройки «Использовать для выхода в Интернет» и «Получать маршруты от удаленной стороны». Скачать файл конфигурации (зеркало на случай, если сайт заблокировали; ещё зеркало), открыть его блокнотом и вставить содержимое в поле «Конфигурация OpenVPN». Кроме того, туда же в самое начало или самый конец добавить следующие строки

pull-filter ignore block-outside-dns

route 195.208.4.1

route 1.1.1.1

route 62.76.62.76

route 9.9.9.10

Важно: эти адреса в конфиге OpenVPN должны полностью совпадать с теми, которые вы указали на шагах 2 и 3. Если вы использовали не 62.76.62.76 и 9.9.9.10, а, скажем, 8.8.4.4, то и тут у вас будет route 8.8.4.4

Внимание: если у вас прошивка версии 3.8, нужно удалить строку setenv opt data-ciphers AES-128-GCM:AES-256-GCM:AES-128-CBC. На более свежих прошивках (3.9 и новее) это УДАЛЯТЬ НЕ НУЖНО.

- Включить это только что созданное OpenVPN-подключение.

Опционально: доступ к ИИ-сервисам (ChatGPT, Microsoft Copilot, Bing Chat и Google Gemini) из России

В разделе «Интернет-фильтр» на вкладке «Настройка DNS» в «Системный» профиль добавить серверы:

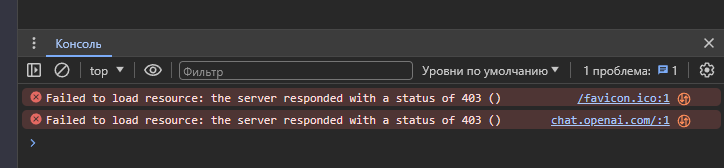

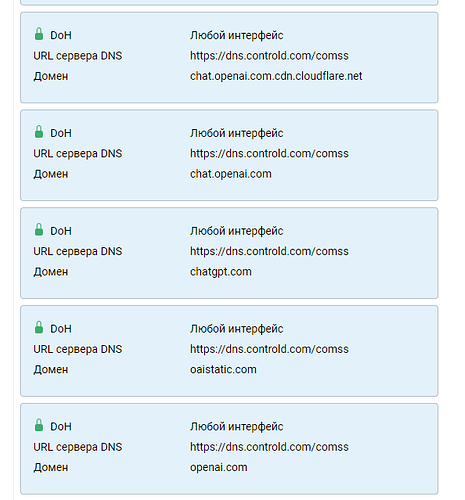

Для доступа к ChatGPT (веб)

Тип сервера DNS: DNS-over-HTTPS

URL сервера DNS: https://dns.comss.one/dns-query

Домен: chatgpt.com

Тип сервера DNS: DNS-over-HTTPS

URL сервера DNS:https://dns.comss.one/dns-query

Домен: openai.com

Тип сервера DNS: DNS-over-HTTPS

URL сервера DNS: https://dns.comss.one/dns-query

Домен: oaistatic.com

Тип сервера DNS: DNS-over-HTTPS

URL сервера DNS: https://dns.comss.one/dns-query

Домен: oaiusercontent.com

Для доступа к Microsoft Copilot (приложение Windows) и Microsoft Copilot: Your AI companion

Тип сервера DNS: DNS-over-HTTPS

URL сервера DNS: https://dns.comss.one/dns-query

Домен: copilot.microsoft.com

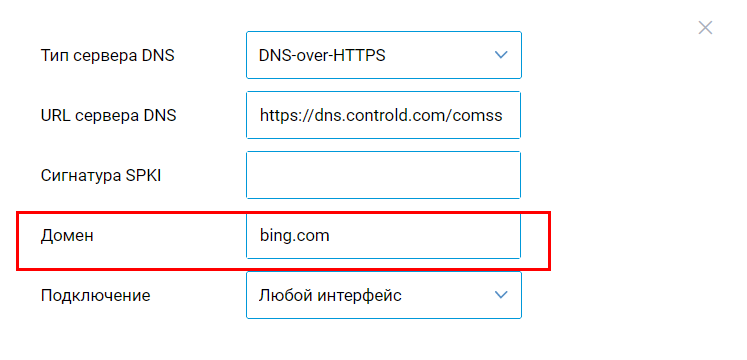

Тип сервера DNS: DNS-over-HTTPS

URL сервера DNS: https://dns.comss.one/dns-query

Домен: bing.com

Для доступа к Google Gemini через браузер

Тип сервера DNS: DNS-over-HTTPS

URL сервера DNS: https://dns.comss.one/dns-query

Домен: gemini.google.com

Для доступа к Google Gemini через приложение на Android дополнительно добавить

Тип сервера DNS: DNS-over-HTTPS

URL сервера DNS: https://dns.comss.one/dns-query

Домен: proactivebackend-pa.googleapis.com

Поскольку KeeneticOS не позволяет добавить более 8 записей DoH, придётся либо отказаться от каких-то сервисов, либо вместо DNS-over-HTTPS и https://dns.comss.one/dns-query использовать DNS-over-TLS и dns.comss.one. В таком случае допустимое количество серверов увеличиваетсчя до 16 (8 DoH + 8 DoT). Если ваш провайдер не перехватывает DNS-трафик, то вместо DNS-over-HTTPS можете использовать обычный DNS и адрес 195.133.25.16, тогда можно вместить больше доменов.

Опционально: совместная работа AdGuard Home, установленного на роутере, с АнтиЗапретом.

Если вы используете не публичный АнтиЗапрет, а свой собственный, развёрнутый на вашем сервере, то в инструкции ничего не меняется за исключением того, что шаг 1 вы пропускаете полностью, а на шаге 5 берёте свой файл конфигурации. Кроме того, домены ИИ-сервисов вам проще добавить в “белый” список на вашем сервере и проксировать их через него, а не использовать Comss DNS. Актуальный список доменов, блокирующих со своей стороны доступ из России, вы можете взять в моём репозитории.